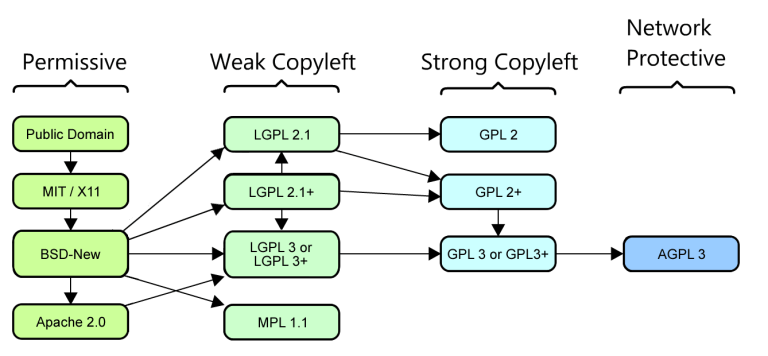

-流行的 F/LOSS 許可證之間的兼容性關係(來源:Carlo Daffara)

在評估開源組件時,通常會忽略測試覆蓋率。相反,下載量或口碑起著至關重要的作用。儘管開源項目通常帶有單元測試,但測試覆蓋率指標並不是標準。

知識產權(Intellectual property)

開源軟體不屬於公共領域。它仍然由版權所有者許可。

開源軟體 (Open-source software : OSS ) 是 根據許可發布的計算機軟體,在該許可下 , 版權所有 者授予用戶使用、研究、更改和 分發軟體 及其 源代碼的權利, 以用於任何目的。

資料來源:維基百科

費用(Costs)

它也不是免費軟體,儘管大多數開源軟體都可以免費獲得。一些供應商許可軟體並開放源代碼並允許客戶修改它們。有些人將此稱為可用源或共享源,可以將其廣泛視為開源的一部分。

後門(Back Doors)

開源軟體通常被認為比專有軟體更安全,但它並非沒有風險。例如,中國黑客以帶有 RedXOR 後門的 Linux 系統為目標,或者華為(中國製造商)嘗試向 Linux 插入後門/漏洞。

公共領域(The Public Domain)

“公共領域”一詞是指不受版權、商標或專利法等知識產權法保護的創意材料。公眾擁有這些作品,而不是個人作者或藝術家。任何人都可以在未經許可的情況下使用公共領域的作品,但沒有人可以擁有它。

資料來源:斯坦福

參考

. 歡迎來到公共領域

. 與商業模式相關的開源許可證選擇

資料來源: Wentz Wu QOTD-20210731

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文