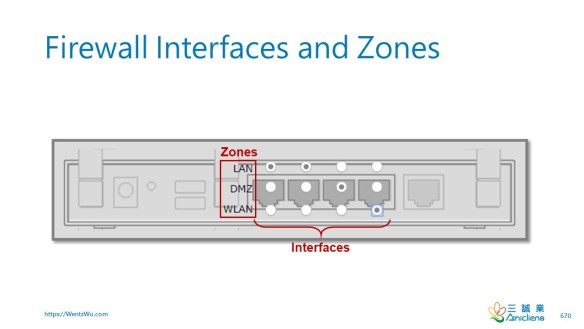

-防火牆接口和區域

防火牆通常以兩種方式調解網絡流量:基於上下文和基於區域。傳統的基於上下文的方法也稱為基於上下文的訪問控制 (CBAC)。

基於區域的防火牆(Zone-based Firewalls)

防火牆包含幾個網絡接口,可以配置或分配給區域。安全區域或簡稱區域是共享相同安全要求的防火牆接口的集合。區域之間的流量由防火牆策略控制。有關更多信息,請參閱防火牆接口、區域和層。

區域對(Zone Pairs)

區域對可以定義為一個方向上兩個區域的配對。然後將防火牆流量策略應用於區域對。防火牆流量策略在區域之間單向應用。雙向流量需要兩個區域對。但是,如果使用狀態檢查,則不需要第二個區域對,因為由於檢查而允許回复流量。

資料來源:OmniSecu

基於上下文的防火牆(Context-based Firewalls)

所述的ACL提供流量過濾和保護,直到傳輸層,同時在另一方面,CBAC提供高達應用層相同的功能。在 CBAC 配置的幫助下,路由器可以充當防火牆。

資料來源:GeeksForGeeks

基於上下文的訪問控制 (CBAC) 根據應用層協議會話信息智能過濾 TCP 和 UDP 數據包,可用於 Intranet、Extranet 和 Internet。

資料來源:黑羊網絡(BlackSheepNetworks)

Cisco IOS® 防火牆功能集的基於上下文的訪問控制 (CBAC) 功能會主動檢查防火牆後面的活動。CBAC 通過使用訪問列表(與 Cisco IOS 使用訪問列表的方式相同)指定需要允許進入的流量以及需要釋放的流量。但是,CBAC 訪問列表包括 ip inspect 語句,允許檢查協議以確保在協議進入防火牆後面的系統之前它沒有被篡改。

資料來源:思科

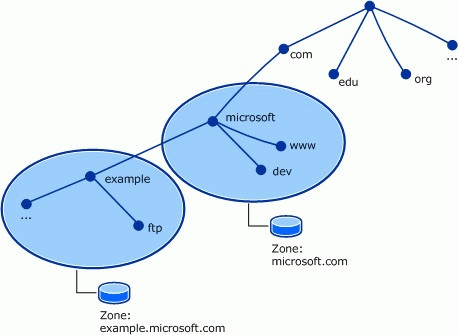

DNS 區域(DNS Zones)

DNS 命名空間是按層次結構或樹組織的 DNS 域名的邏輯結構。DNS 區域是 DNS 命名空間的一部分的管理結構。DNS 區域文件是區域的存儲庫。

主 DNS 服務器託管一個可寫區域,該區域可以傳輸到一個或多個輔助 DNS 服務器。輔助 DNS 服務器上的副本或副本通常是只讀的。但是,副本可以是可寫的,例如 Microsoft AD 集成的 DNS;這取決於供應商的實施。

主 DNS 服務器和輔助 DNS 服務器之間的區域傳輸使用 TCP 端口 53。它可以定期或基於通知進行。為了安全起見,主 DNS 服務器可能會維護一個輔助 DNS 服務器的白名單。

DNS 客戶端也稱為 DNS 解析器,它使用 UDP 端口 53 向 DNS 服務器發送遞歸 DNS 查詢。然後 DNS 服務器發出多個非遞歸或迭代查詢來解決來自 DNS 客戶端的查詢。

-DNS 命名空間和區域

參考

. 域名系統(維基百科)

. DNS區域傳輸

. DNSSEC – 它是什麼以及為什麼重要?

. 基於區域的防火牆基礎知識

. 網絡安全區

. 使用區域(紅帽)

. 區域對

. 基於上下文的訪問控制

. 基於上下文的訪問控制 (CBAC)

. Cisco IOS 防火牆功能集和基於上下文的訪問控制

. 基於上下文的訪問控制 (LDAPWiki)

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文