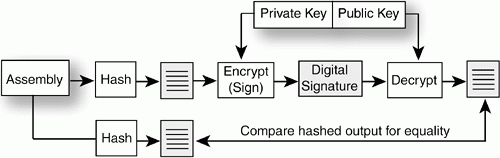

-使用私鑰和公鑰對強大的程序集進行簽名和驗證

(來源:https://flylib.com/books/en/4.253.1.138/1/)

數位簽章可確保不可否認性,其中還包括資料完整性和真實性。從技術上講,數位簽章只不過是由主體的私鑰簽名的對象的哈希值。

哈希(值)、摘要和指紋是同義詞。消化代碼實際上是對代碼進行散列,不需要公鑰。

使用您的私鑰加密代碼的指紋或對代碼進行散列並使用您的私鑰加密結果是生成數位簽章的改寫。

只有代碼的指紋需要通過您的私鑰進行加密。簽名時不需要加密代碼。

參考

. 審查的前 5 名最受歡迎的 SSL 證書頒發機構

. 什麼是代碼簽名?

. FIPS PUB 186-4

. ClickOnce 和 Authenticode

. ClickOnce 應用程序的代碼訪問安全

. 配置 ClickOnce 可信發布者

資料來源: Wentz Wu QOTD-20210705

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文