-層與層(Layer vs Tier)

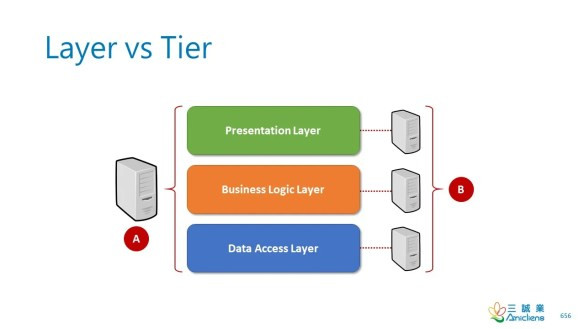

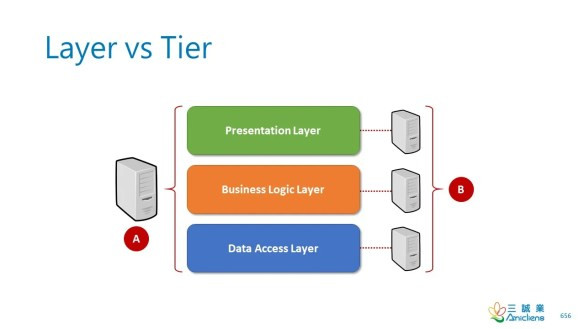

前端輸入驗證和受限用戶界面是針對錶示層中的 SQL 注入的對策,這通常發生在客戶端。但是,攻擊者可能不會從表示層發起 SQL 注入,而是直接將帶有註入代碼的輸入提交到服務器端並繞過用戶界面。

輸入驗證應在客戶端和服務器端應用。參數化的 SQL 查詢可以在業務邏輯層或數據訪問層實現;這兩層都位於服務器端。

安全意識和培訓不是技術控制。

資料來源: Wentz Wu QOTD-20211006

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文

從事資訊工作二十多年,對資安極具熱情,在 Network Security, Endpoint Security, 及 Mobile Security 等資安領域有超過十年以 上的經驗。曾任職精誠資訊資安產品代理部門技術經理,負責 資安產品之技術支援與大型企業導入專案。此外,他也取得了 ISO 27001 主導稽核員證書及 Check Point 的 CCSA 與 CCSE 等防 火牆產品等專業證照。此外,平常除了喜歡透過ITHelp平台及個人部落格分享文章,亦常擔任社群活動主辦者及志工,連結資安同好聯誼及共好學習,並協助對於CISSP有興趣的同學與同好準備認證考試。

-層與層(Layer vs Tier)

前端輸入驗證和受限用戶界面是針對錶示層中的 SQL 注入的對策,這通常發生在客戶端。但是,攻擊者可能不會從表示層發起 SQL 注入,而是直接將帶有註入代碼的輸入提交到服務器端並繞過用戶界面。

輸入驗證應在客戶端和服務器端應用。參數化的 SQL 查詢可以在業務邏輯層或數據訪問層實現;這兩層都位於服務器端。

安全意識和培訓不是技術控制。

資料來源: Wentz Wu QOTD-20211006

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文

在一個電信行業的技術詞彙,它是指為了向用戶提供(新)服務的準備和安裝一個網絡的處理過程。它也包括改變一個已存在的優先服務或功能的狀態。

「服務開通」常常出現在有關虛擬化、編配、效用計算、雲計算和開放式配置的概念和項目的上下文中。例如,結構化信息標準促進組織(Organization for the Advancement of Structured Information Standards,簡稱OASIS)開通服務技術委員會(Provisioning Services Technical Committee,簡稱PSTC),為交換用戶、資源和服務開通信息定義了一個基於可擴展標記語言(Extensible Markup Language,簡稱XML)的框架,例如,用於「在機構內部或之間管理身份信息和系統資源的服務開通和分配」的服務開通標記語言(Service Provisioning Markup Language,簡稱SPML):維基百科

參考

. 服務開通

資料來源: Wentz Wu QOTD-20210929

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文

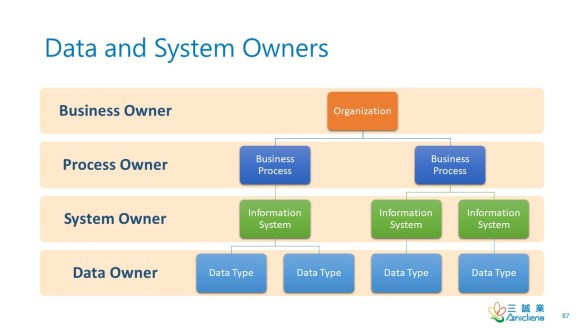

-資料和系統所有者

將“資料所有者“(data owner)和“資料控制者”(data controller)一視同仁的情況並不少見。然而,事實並非如此。資料控制者專門用於個人資料和隱私的上下文中,而資料所有者通常意味著組織擁有資料的所有權,並且資料所有者負責保護他所委託的資料。

這個問題都是關於個人資料資料資料的保護,引用了 GDPR 中的文字,所以“資料資料控制者”比“資料所有者”更合適。可以直接或間接識別的人意味著資料主體。

Art. 4 GDPR 定義“個人資料”是指與已識別或可識別的自然人(“數據主體”)相關的任何信息;可識別的自然人是可以直接或間接識別的自然人,特別是通過參考諸如姓名、識別號、位置資料、在線標識符或特定於身體、生理、該自然人的基因、精神、經濟、文化或社會身份;

Art. 24 GDPR 控制者的責任:考慮到處理的性質、範圍、背景和目的以及自然人權利和自由的不同可能性和嚴重程度的風險,控制者應實施適當的技術和組織措施,以確保並且能夠證明處理是按照本條例進行的。 這些措施應在必要時進行審查和更新。

資料來源:GDPR

參考

. Art. 4 GDPR 定義

資料來源: Wentz Wu QOTD-20210928

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文

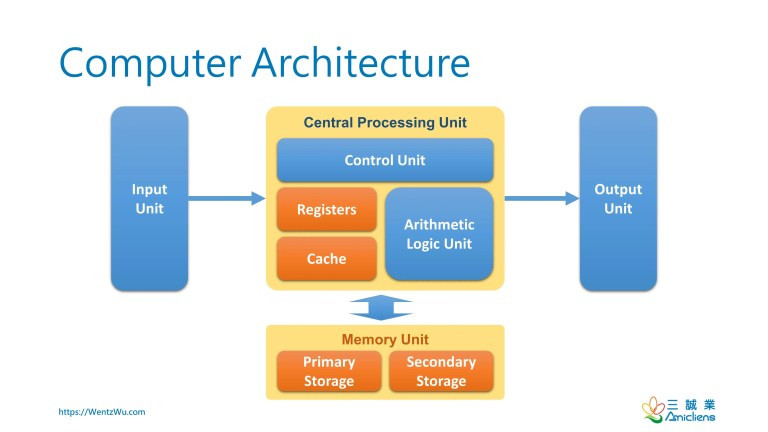

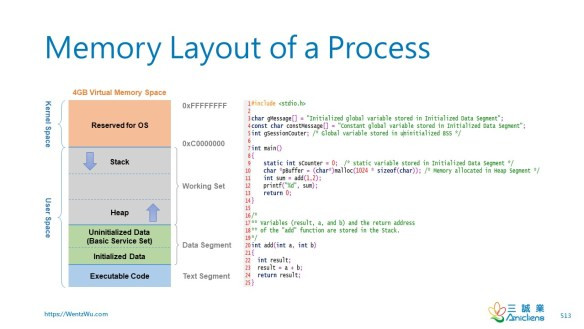

-計算機架構

CPU 指令將值加載到寄存器中進行計算是很常見的。CPU 的尋址模式意味著 CPU 如何定位感興趣的值。值可以在指令中立即給出(立即尋址)、從寄存器讀取(寄存器尋址)或從主存儲器加載(直接、間接、基址+偏移)。

一條指令可以通過以下方式指示 CPU 將值加載到寄存器中:

資料來源: Wentz Wu QOTD-20210920

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文

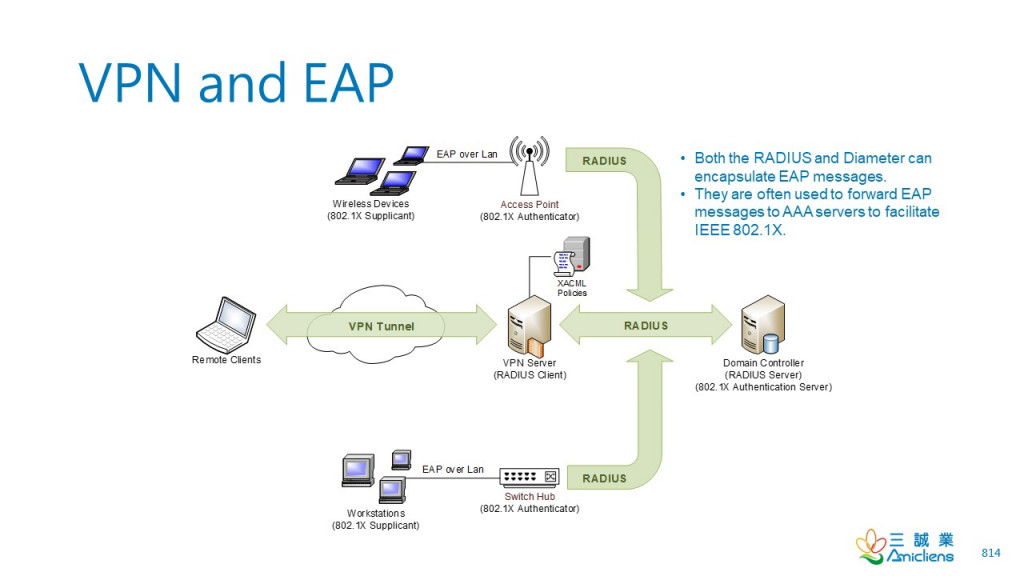

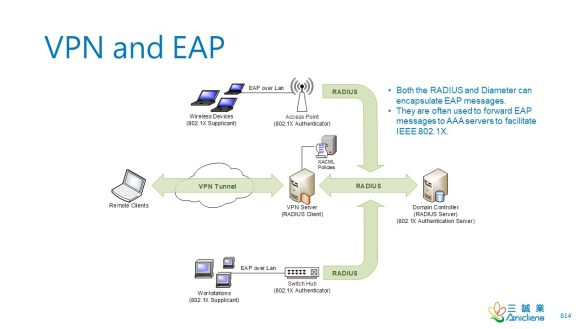

-VPN 和 EAP

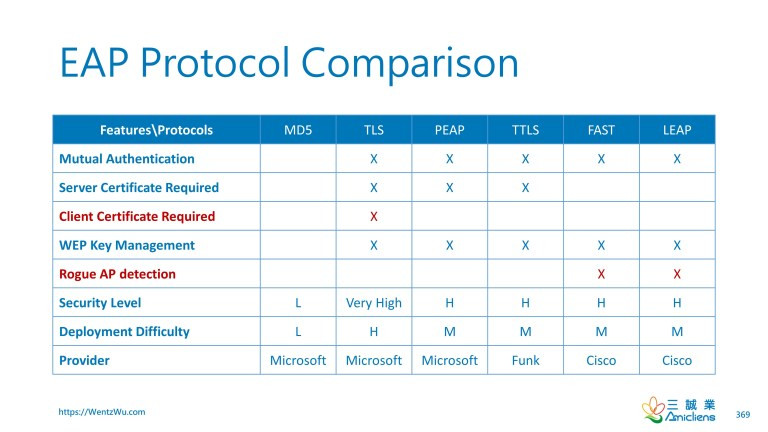

-EAP 協議比較

803.802.1X 使用基於 EAP 的身份驗證協議讓請求者向身份驗證器進行身份驗證,而 RAIDUS 是身份驗證器(RADIUS 客戶端)和身份驗證服務器(RADIUS 服務器)之間使用的協議。在 802.1X 的設置中不使用 Kerberos。

EAP-TLS 和 PEAP 都可以使用。但是,EAP-TLS 要求在客戶端和 AP 上都安裝證書以支持相互身份驗證。它提供了更高的安全性,但會增加證書管理的開銷。PEAP 重溫開銷;它只需要 AP 安裝證書。

資料來源: Wentz Wu QOTD-20210919

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文

-數位簽章

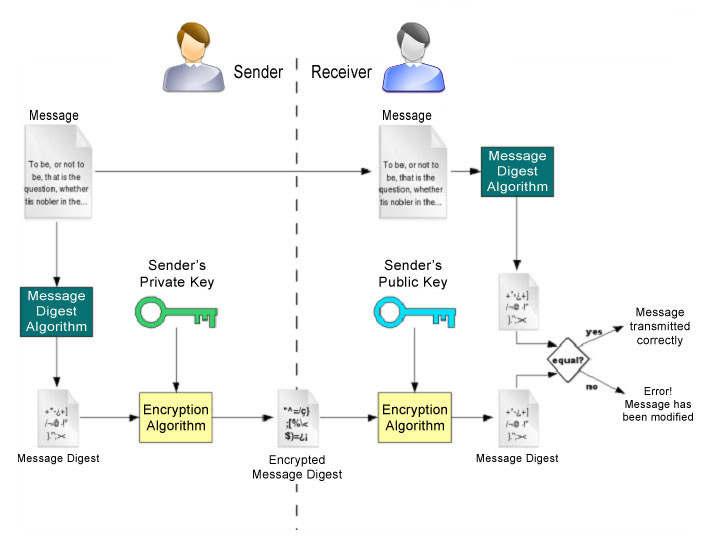

使用您的私鑰加密代碼的指紋或對代碼進行散列並使用您的私鑰加密結果是生成數字簽名的 改寫 。

. 使用 SHA 生成合約的消息驗證碼,確保數據來源的真實性。

. Bob 的公鑰加密的合約摘要不是 Alice 的數字簽名。

. 使用 Diffie-Hellman 同意的密鑰生成合同摘要的密文是一種干擾。Diffie-Hellman 用於密鑰協商/交換而不是加密。

數位簽章可確保不可否認性、數據完整性和真實性。從技術上講,數位簽章只不過是由主體的私鑰簽章的對象的哈希值。

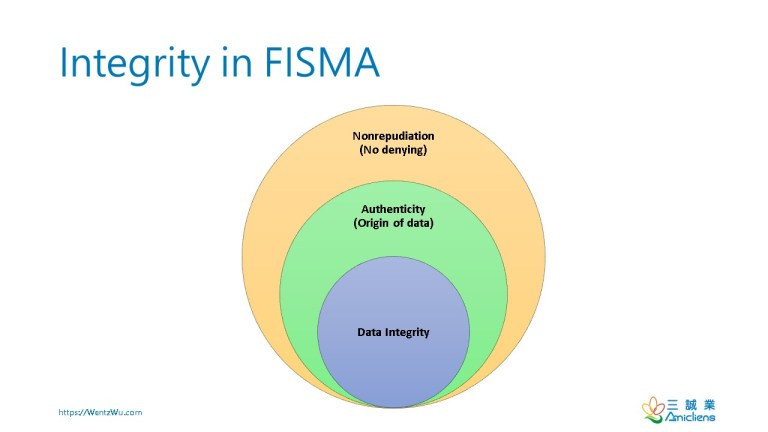

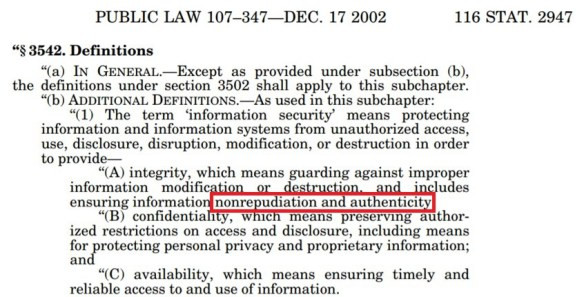

-FISMA的完整性

-FISMA CIA

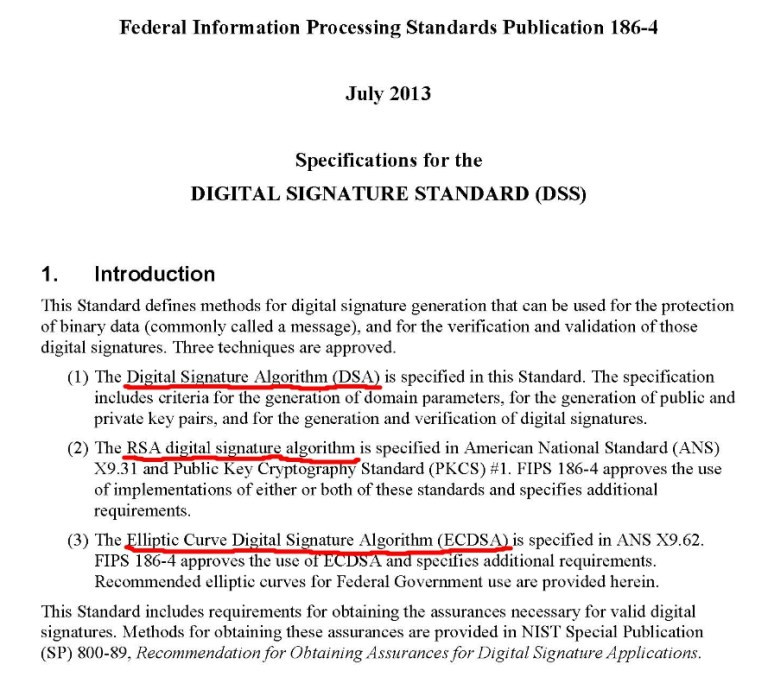

FIPS 186-4 批准了三種技術:DSA、RSA DSA 和 ECDSA,如下圖所示:

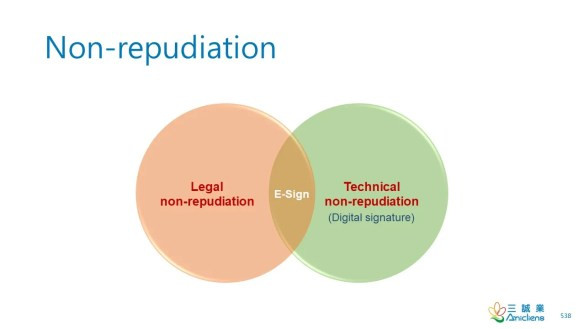

不可否認性(Non-repudiation)

. 不可否認性具有技術和法律意義。 技術不可否認 可以通過數位簽章實現,而 法律不可否認 是具有法律約束力的。

. 具有法律約束力的數位簽章是電子簽章的一種形式。但是,並非所有數位簽章都具有法律約束力。

參考

. 不可否認性

. CISSP 實踐問題 – 20210320

. CISSP 實踐問題 – 20210705

資料來源: Wentz Wu QOTD-20210917

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文

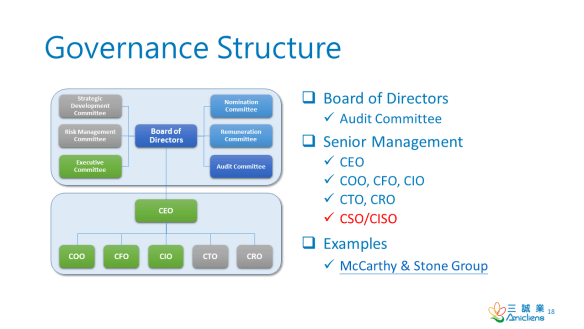

-治理結構

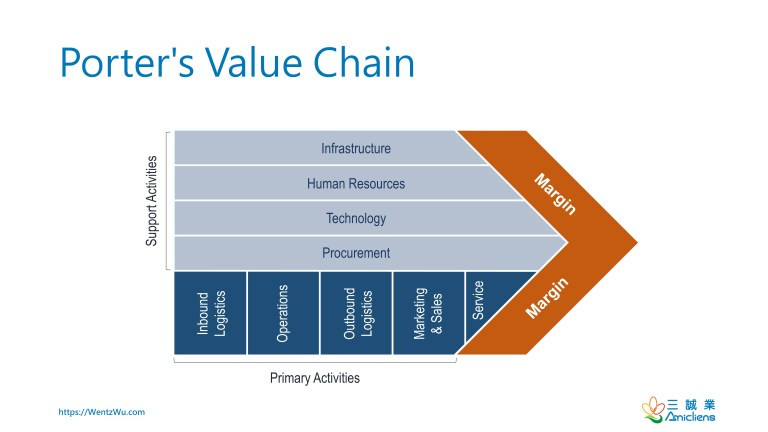

-波特的價值鏈

職能通過開展將輸入轉化為有用結果的活動來產生價值。一個組織通常由直線職能和員工組成,以支持運營和交付價值。

組織級別的安全功能可由任何級別的員工執行,具體取決於相關組織的規模、規模和安全意識。大公司可以設立由CISO或經理領導的專門部門負責資訊安全,而資源較少的小公司可以簡單地指派一名IT工程師或任何員工來處理資訊安全事務。

審計職能通常由董事會下屬的審計委員會指導。它是一個獨立的組織單位,可確保合規性並提供保障。審計功能不包括或管理安全功能以保持其獨立性和客觀性。

安全職能應確保資訊安全的有效性,遵守法律、法規、行業標準、合同、組織政策、道德規範等要求;它通常與審計職能分開。

參考

. 工作人員和線路

. 直線和員工組織

. 正式組織 – 直線組織

. 行組織:含義、類型、優點和缺點

. 內部審計職能

. 構建未來的內部審計職能

. AS 2605:考慮內部審計職能

. 審計部

. 什麼是安全功能

. 安全功能

. 資訊安全職能和職責

資料來源: Wentz Wu QOTD-20210911

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文

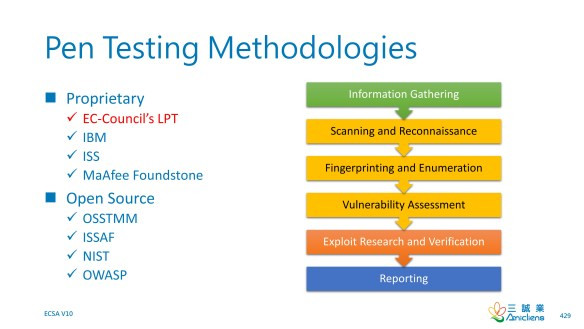

-滲透測試方法

使用 CVE 進行漏洞掃描通常遵循識別和枚舉端口、服務和資源的情況。進行滲透測試並不是一個絕對的順序,而是一種常見的做法。

參考

. CEH 黑客方法

資料來源: Wentz Wu QOTD-20210911

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文

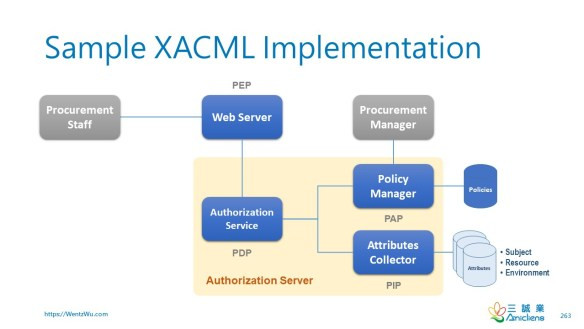

-示例 XACML 實現

XACML 旨在支持授權,而不是身份驗證。

XACML 代表“可擴展訪問控制標記語言”。該標准定義了一種聲明性細粒度、基於屬性的訪問控制策略語言、架構和處理模型,描述瞭如何根據策略中定義的規則評估訪問請求。

-資料來源:維基百科

縮寫 學期 描述

PAP 政策管理點 管理訪問授權策略的點

PDP 政策決策點 在發布訪問決定之前根據授權策略評估訪問請求的點

PEP 政策執行點 攔截用戶對資源的訪問請求,向PDP發出決策請求以獲得訪問決策

(即對資源的訪問被批准或拒絕),並根據收到的決策採取行動的點

PIP 政策信息點 充當屬性值來源的系統實體(即資源、主題、環境)

PRP 策略檢索點 XACML 訪問授權策略的存儲點,通常是數據庫或文件系統。

-資料來源:維基百科

端口敲門和單包授權 (Port Knocking and Single Packet Authorization

:SPA)

802.1X是為認證而設計的,用於網絡訪問控制,而端口敲門是傳輸層的一種認證機制。連接嘗試的正確順序可以被視為身份驗證的秘密。只有當端口敲門序列正確時,防火牆才會動態地允許連接。

在 計算機聯網, 端口碰撞 是從外部打開方法 的端口 上的 防火牆 通過產生一組預先指定關閉的端口的連接嘗試。一旦接收到正確的連接嘗試序列,防火牆規則就會動態修改以允許發送連接嘗試的主機通過特定端口進行連接。存在一種稱為單包授權 (SPA) 的變體 ,其中只需要一次“敲門”,由加密 包組成 。

資料來源:維基百科

PKI 和 802.1X

公鑰基礎設施 (PKI) 和 802.1X 通常用於在 VPN、LAN 或無線網絡環境中進行身份驗證。

-VPN 和 EAP

參考

. 敲端口

資料來源: Wentz Wu QOTD-20210910

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文

用戶或資源所有者向身份提供者而不是聯合系統中的資源或 API 服務器進行身份驗證。身份提供者向客戶端提供令牌,以便它可以訪問 API 服務器。

HTTPS 強制保密,但 POST 方法沒有。使用 POST 方法的 HTTP 請求以明文形式傳輸。

API 有一個漏洞,可以在設計階段通過威脅建模儘早識別。

RESTful API

RESTful API 通常可以通過基本 URI 訪問,使用標準 HTTP 方法並返回媒體類型。HTTP 請求 GET https://api.WentzWu.com/user/ {username}/{password} 看起來像一個 RESTful API 請求。但是,我們不知道 API 如何返回結果,也不能斷定它是 RESTful。

以下是維基百科關於 RESTful API 的總結:

表現層狀態轉換(REST) 是一種軟體架構風格,旨在指導萬維網架構的設計和開發。REST 已被整個軟件行業採用,並且是一套被廣泛接受的用於創建無狀態、可靠的 Web API 的指南。

遵守 REST 架構約束的 Web 服務 API 稱為 RESTful API。基於 HTTP 的 RESTful API 的定義有以下幾個方面:

–基本 URI,例如http://api.example.com/;

–標準 HTTP 方法(例如,GET、POST、PUT 和 DELETE);

–定義狀態轉換數據元素的媒體類型(例如,Atom、微格式、application/vnd.collection+json、[13]:91-99 等)。當前表示告訴客戶端如何編寫轉換到所有下一個可用應用程序狀態的請求。這可以像 URI 一樣簡單,也可以像 Java 小程序一樣複雜。

參考

. 表象狀態轉移

. 一個不好的例子:裸奔的帳密就在你我身邊

資料來源: Wentz Wu QOTD-20210909

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文