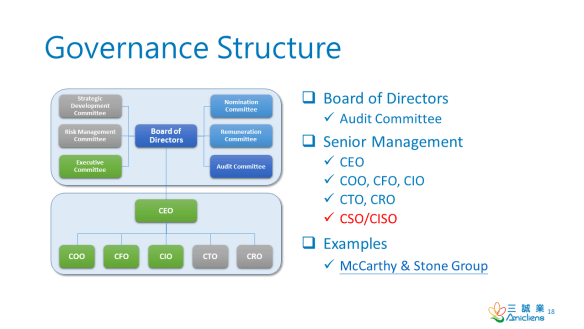

-治理結構

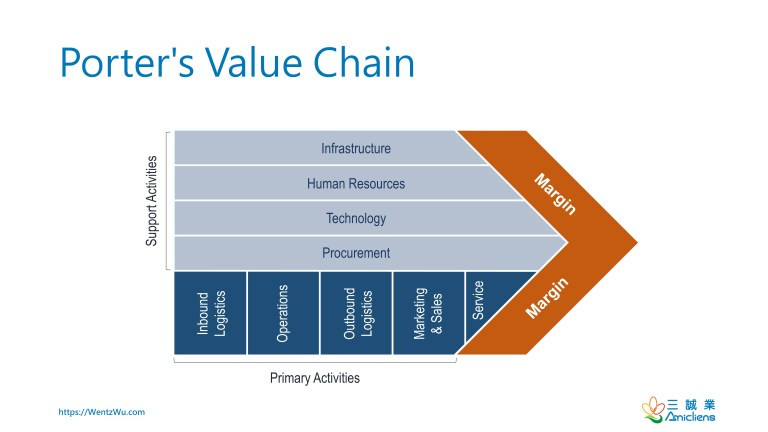

-波特的價值鏈

職能通過開展將輸入轉化為有用結果的活動來產生價值。一個組織通常由直線職能和員工組成,以支持運營和交付價值。

組織級別的安全功能可由任何級別的員工執行,具體取決於相關組織的規模、規模和安全意識。大公司可以設立由CISO或經理領導的專門部門負責資訊安全,而資源較少的小公司可以簡單地指派一名IT工程師或任何員工來處理資訊安全事務。

審計職能通常由董事會下屬的審計委員會指導。它是一個獨立的組織單位,可確保合規性並提供保障。審計功能不包括或管理安全功能以保持其獨立性和客觀性。

安全職能應確保資訊安全的有效性,遵守法律、法規、行業標準、合同、組織政策、道德規範等要求;它通常與審計職能分開。

參考

. 工作人員和線路

. 直線和員工組織

. 正式組織 – 直線組織

. 行組織:含義、類型、優點和缺點

. 內部審計職能

. 構建未來的內部審計職能

. AS 2605:考慮內部審計職能

. 審計部

. 什麼是安全功能

. 安全功能

. 資訊安全職能和職責

資料來源: Wentz Wu QOTD-20210911

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文