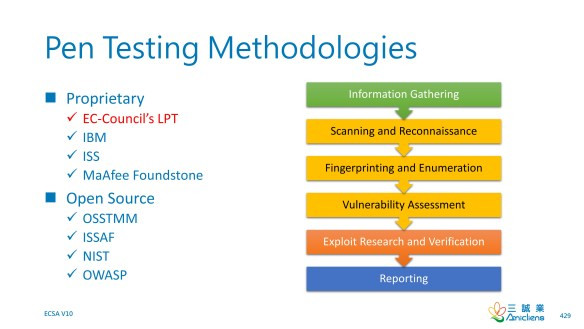

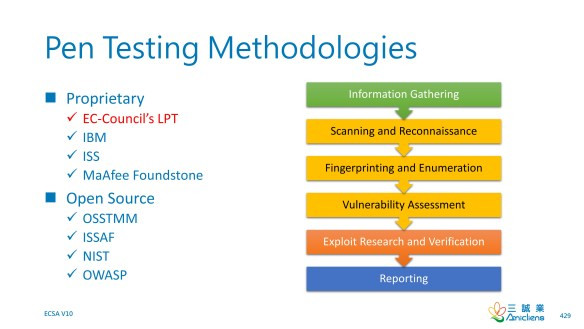

-滲透測試方法

使用 CVE 進行漏洞掃描通常遵循識別和枚舉端口、服務和資源的情況。進行滲透測試並不是一個絕對的順序,而是一種常見的做法。

參考

. CEH 黑客方法

資料來源: Wentz Wu QOTD-20210911

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文

CISSP(Certified Information Systems Security Professional)相關知識

-滲透測試方法

使用 CVE 進行漏洞掃描通常遵循識別和枚舉端口、服務和資源的情況。進行滲透測試並不是一個絕對的順序,而是一種常見的做法。

參考

. CEH 黑客方法

資料來源: Wentz Wu QOTD-20210911

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文

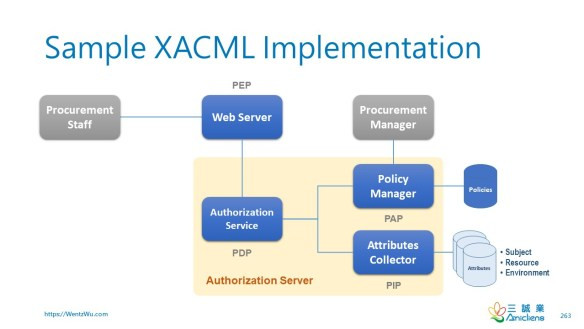

-示例 XACML 實現

XACML 旨在支持授權,而不是身份驗證。

XACML 代表“可擴展訪問控制標記語言”。該標准定義了一種聲明性細粒度、基於屬性的訪問控制策略語言、架構和處理模型,描述瞭如何根據策略中定義的規則評估訪問請求。

-資料來源:維基百科

縮寫 學期 描述

PAP 政策管理點 管理訪問授權策略的點

PDP 政策決策點 在發布訪問決定之前根據授權策略評估訪問請求的點

PEP 政策執行點 攔截用戶對資源的訪問請求,向PDP發出決策請求以獲得訪問決策

(即對資源的訪問被批准或拒絕),並根據收到的決策採取行動的點

PIP 政策信息點 充當屬性值來源的系統實體(即資源、主題、環境)

PRP 策略檢索點 XACML 訪問授權策略的存儲點,通常是數據庫或文件系統。

-資料來源:維基百科

端口敲門和單包授權 (Port Knocking and Single Packet Authorization

:SPA)

802.1X是為認證而設計的,用於網絡訪問控制,而端口敲門是傳輸層的一種認證機制。連接嘗試的正確順序可以被視為身份驗證的秘密。只有當端口敲門序列正確時,防火牆才會動態地允許連接。

在 計算機聯網, 端口碰撞 是從外部打開方法 的端口 上的 防火牆 通過產生一組預先指定關閉的端口的連接嘗試。一旦接收到正確的連接嘗試序列,防火牆規則就會動態修改以允許發送連接嘗試的主機通過特定端口進行連接。存在一種稱為單包授權 (SPA) 的變體 ,其中只需要一次“敲門”,由加密 包組成 。

資料來源:維基百科

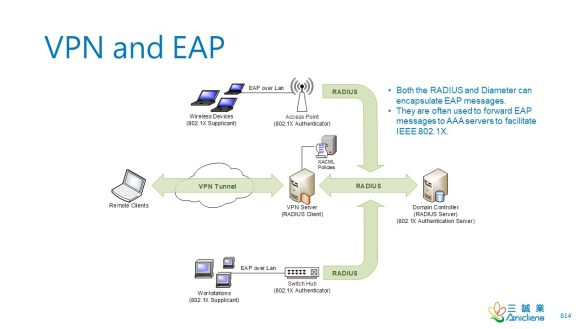

PKI 和 802.1X

公鑰基礎設施 (PKI) 和 802.1X 通常用於在 VPN、LAN 或無線網絡環境中進行身份驗證。

-VPN 和 EAP

參考

. 敲端口

資料來源: Wentz Wu QOTD-20210910

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文

用戶或資源所有者向身份提供者而不是聯合系統中的資源或 API 服務器進行身份驗證。身份提供者向客戶端提供令牌,以便它可以訪問 API 服務器。

HTTPS 強制保密,但 POST 方法沒有。使用 POST 方法的 HTTP 請求以明文形式傳輸。

API 有一個漏洞,可以在設計階段通過威脅建模儘早識別。

RESTful API

RESTful API 通常可以通過基本 URI 訪問,使用標準 HTTP 方法並返回媒體類型。HTTP 請求 GET https://api.WentzWu.com/user/ {username}/{password} 看起來像一個 RESTful API 請求。但是,我們不知道 API 如何返回結果,也不能斷定它是 RESTful。

以下是維基百科關於 RESTful API 的總結:

表現層狀態轉換(REST) 是一種軟體架構風格,旨在指導萬維網架構的設計和開發。REST 已被整個軟件行業採用,並且是一套被廣泛接受的用於創建無狀態、可靠的 Web API 的指南。

遵守 REST 架構約束的 Web 服務 API 稱為 RESTful API。基於 HTTP 的 RESTful API 的定義有以下幾個方面:

–基本 URI,例如http://api.example.com/;

–標準 HTTP 方法(例如,GET、POST、PUT 和 DELETE);

–定義狀態轉換數據元素的媒體類型(例如,Atom、微格式、application/vnd.collection+json、[13]:91-99 等)。當前表示告訴客戶端如何編寫轉換到所有下一個可用應用程序狀態的請求。這可以像 URI 一樣簡單,也可以像 Java 小程序一樣複雜。

參考

. 表象狀態轉移

. 一個不好的例子:裸奔的帳密就在你我身邊

資料來源: Wentz Wu QOTD-20210909

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文

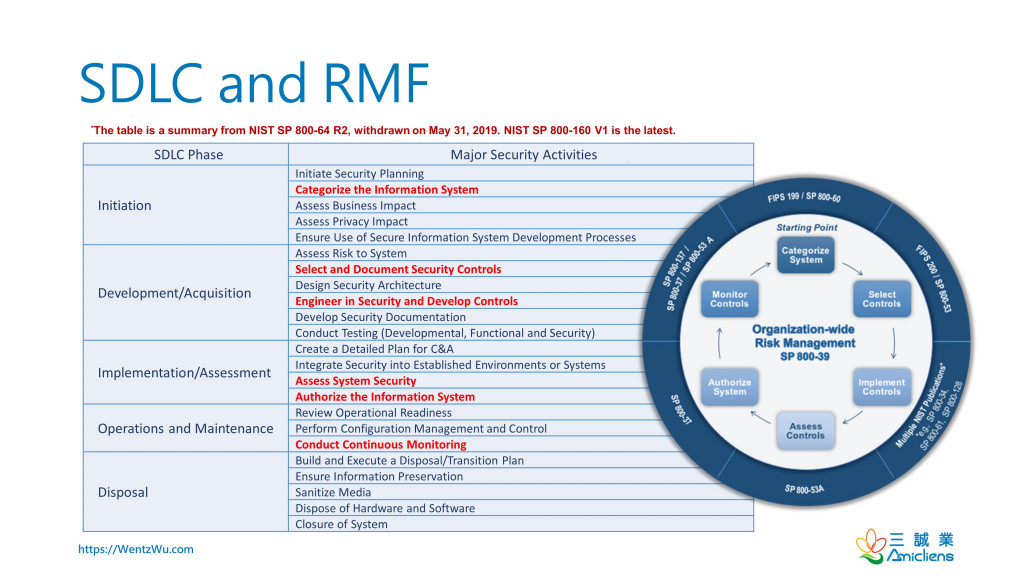

-NIST SDLC 和 RMF

NIST RMF 的第一步,Categorize System,通過評估系統處理的資訊類型的高水位來確定係統的影響級別,以便根據系統特定的要求選擇和定製或修改一組基線控制,作為風險評估的結果。

資訊安全政策是關鍵和高水平的。它沒有直接定制安全控制的詳細或特定要求。

資料來源: Wentz Wu QOTD-20210908

(ISC)² 道德準則僅適用於 (ISC)² 會員。垃圾郵件發送者的身份不明或匿名,這些垃圾郵件發送者不請自來,吹捧代理考生在 CISSP 考試中作弊。換句話說,他們不一定是 (ISC)² 成員。作為 CISSP,只有在您確定垃圾郵件發送者是 (ISC)² 成員的情況下,您才能向 (ISC)² 提交投訴,說明違反了道德規範的規範。

所有獲得 (ISC)² 認證的信息安全專業人員都承認,此類認證是一項必須獲得和維護的特權。為了支持這一原則,所有 (ISC)² 成員都必須承諾完全支持本道德準則(“準則”)。(ISC)² 成員故意或故意違反本準則的任何條款將受到同行評審小組的製裁,這可能會導致認證被撤銷。(ISC)² 會員有義務在發現 (ISC)² 會員違反本準則的任何行為後遵守道德投訴程序。不這樣做可能會被視為違反Canon IV 的準則。

資料來源: (ISC)²

參考

. (ISC)² 道德準則

. Hack-Back:邁向網絡自衛的法律框架

. 回擊利弊:反擊前您需要了解的內容

資料來源: Wentz Wu QOTD-20210907

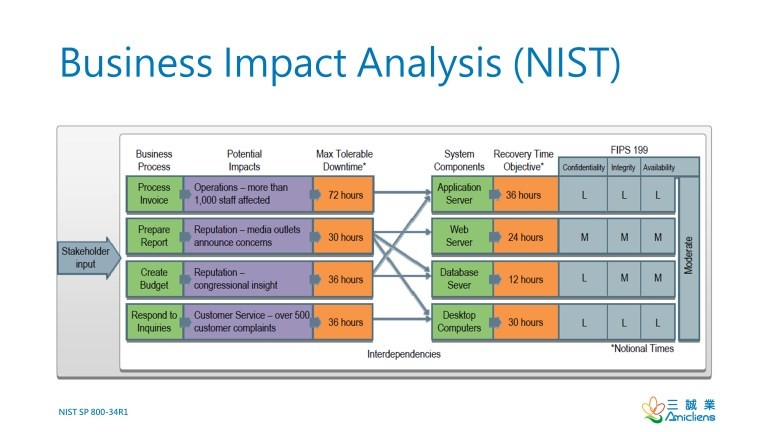

-業務影響分析 (NIST)

支持產品或服務交付的業務流程通常取決於一個或多個資源。作為約束的業務流程的最大可容忍停機時間由業務人員決定,這推動了依賴資源恢復目標的設置。

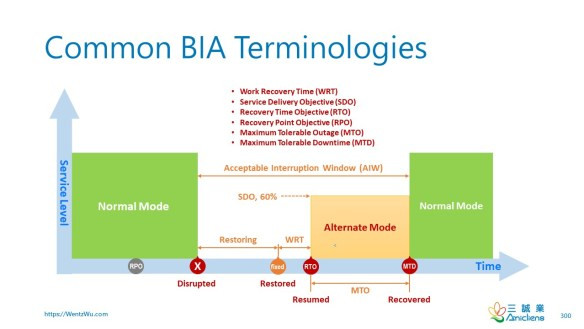

-常見的 BIA 術語

資料來源: Wentz Wu QOTD-20210906

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文

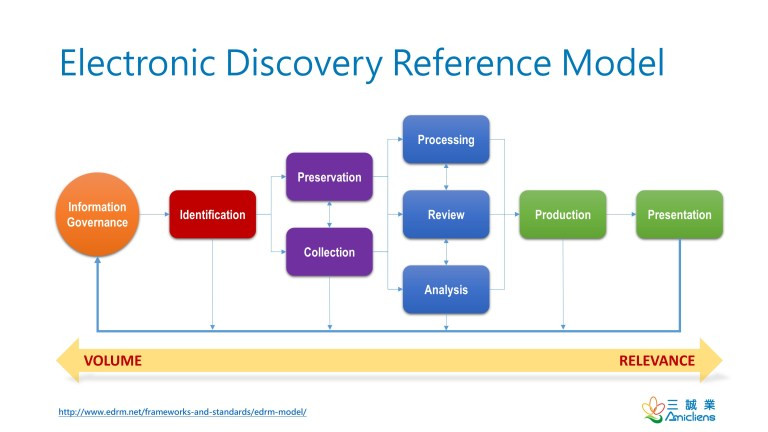

-電子發現參考模型

證據開示,在英美法關係法域中,是訴訟中的一種預審程序,當事人通過民事訴訟法,可以通過詢問、請求等開示手段從對方或多方取得證據用於製作文件、要求承認和作證。可以使用傳票從非當事人那裡獲得發現。當證據開示請求遭到反對時,請求方可以通過提出強制開示請求的動議來尋求法院的協助。

資料來源:維基百科

重要記錄(Vital Records)

重要記錄是政府當局保存的生活事件記錄,包括出生證、結婚證(或結婚證明)、分居協議、離婚證或離婚證和死亡證。在某些司法管轄區,重要記錄還可能包括民事結合或家庭夥伴關係的記錄。

請注意,只有生活事件的含義僅限於政府;本文中記錄管理的含義適用於政府和非政府組織。

資料來源:重要記錄

參考

. 重要記錄

. 發現(法)

. 什麼是 EDRM(電子發現參考模型)?

. 什麼是信息治理參考模型 (IGRM)?

資料來源: Wentz Wu QOTD-20210905

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文

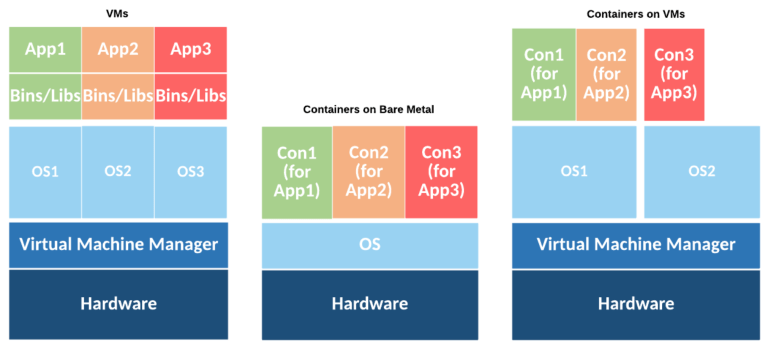

-虛擬機和容器部署(來源:NIST SP 800-190)

虛擬機器監視器(Hypervisor)是虛擬機管理器,如上圖所示。來賓 VM 託管一個單獨的操作系統實例,而容器與其他容器共享操作系統內核。

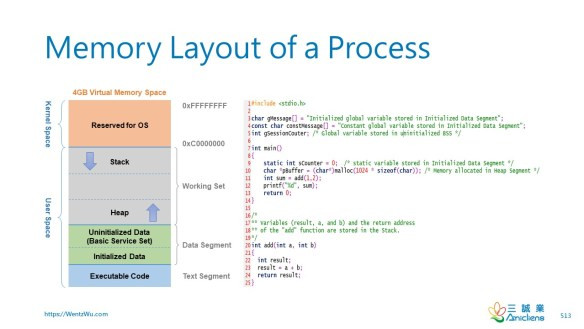

內存邊界(Memory bounds)是一種常見的操作系統內存管理機製或計算機語言結構,用於限制進程的內存訪問。

-進程的內存佈局(Memory Layout of a Process)

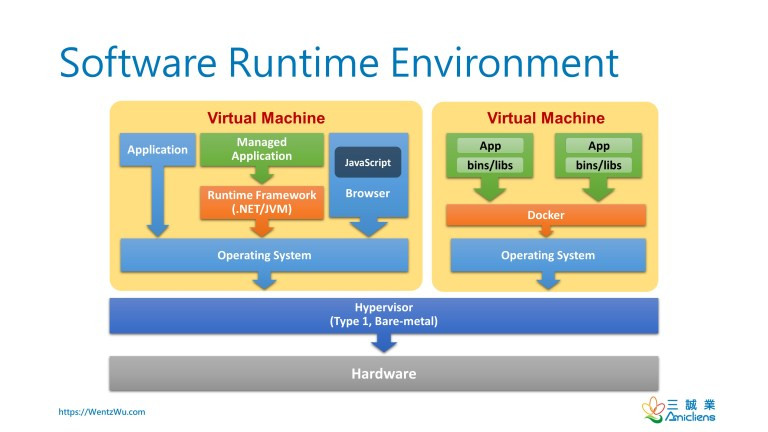

解釋器( interpreter)可以被視為限制腳本行為的沙箱(sandbox)。例如,瀏覽器(browser)是解釋器作為 JavaScript 沙箱的一個很好的例子。

-軟體運行環境

資料來源: Wentz Wu QOTD-20210903

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文

以下是 NIST SP 800-82 R2 的摘要:

控制系統用於許多不同的工業部門和關鍵基礎設施,包括製造、分銷和運輸。

工業控制系統(ICS)是包含幾種類型的控制系統,包括一個通用術語,監督控制和數據採集(SCADA)系統,分佈式控制系統(DCS) ,和其他控制系統的配置,例如可編程邏輯控制器(PLC)常常在工業部門和關鍵基礎設施中發現。

ICS 用於控制地理上分散的資產,通常分散在數千平方公里的範圍內,包括分配系統,例如配水和廢水收集系統、農業灌溉系統、石油和天然氣管道、電網和鐵路運輸系統。

典型的 ICS 包含大量控制迴路、人機界面以及遠程診斷和維護工具,這些工具是使用分層網路架構上的一系列網絡協議構建的。

SCADA 系統用於控制分散的資產,其中集中式數據採集與控制同等重要。

DCS 用於控制同一地理位置內的生產系統。

參考

. NIST SP 800-82 R2

. ENISA ICS SCADA

. OT、ICS、SCADA 和 DCS 之間有什麼區別?

. ICS/SCADA 網絡安全

資料來源: Wentz Wu QOTD-20210901

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文

蠕蟲可以主動利用網路服務漏洞或被動使用群發郵件來傳播自身。但是,只有當用戶執行附加到電子郵件的惡意代碼時,它才會變為活動狀態。

. 病毒不會自我複制;它可以被操作系統(例如編譯病毒)或應用程序(例如巨集病毒)加載和執行。

. “惡意移動代碼是具有惡意意圖的軟體,從遠程主機傳輸到本地主機,然後在本地主機上執行,通常沒有用戶的明確指令。惡意移動代碼的流行語言包括 Java、ActiveX、JavaScript 和 VBScript。” (NIST SP 800-83 R1)

惡意移動代碼不涉及移動應用程序,並且在沒有用戶明確指示的情況下穿越移動設備。

. 特洛伊木馬不會自我複制。這是一個自成一體的程式,似乎是良性的,但實際上有一個隱藏的惡意目的。

參考

. NIST SP 800-83 R1

資料來源: Wentz Wu QOTD-20210831

PS:此文章經過作者同意刊登 並且授權可以翻譯成中文